中央企业网络安全态势月报(2023年2月)

2023.03.07

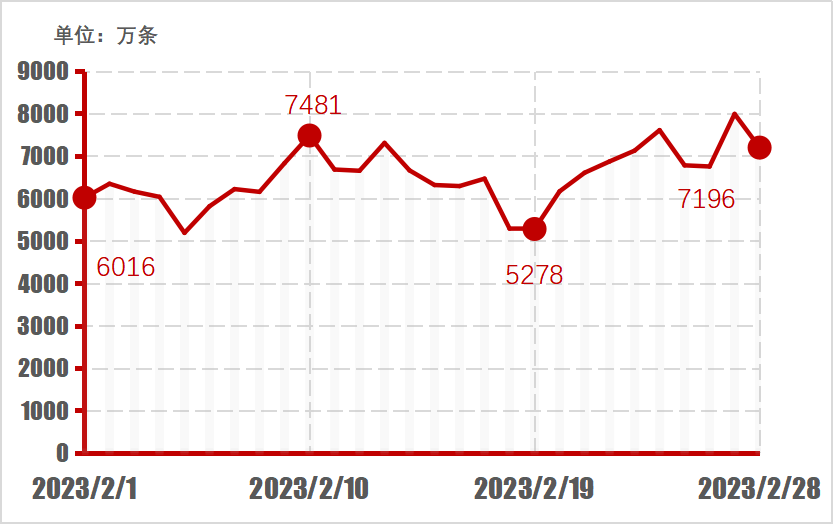

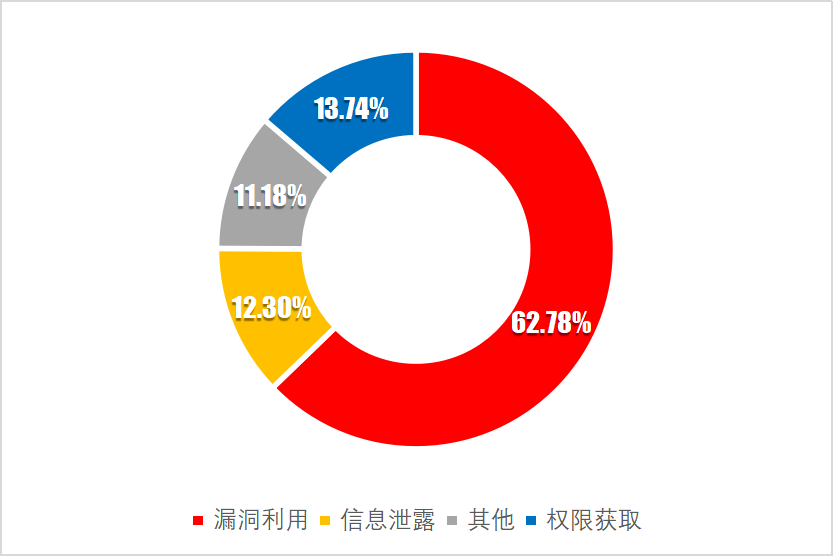

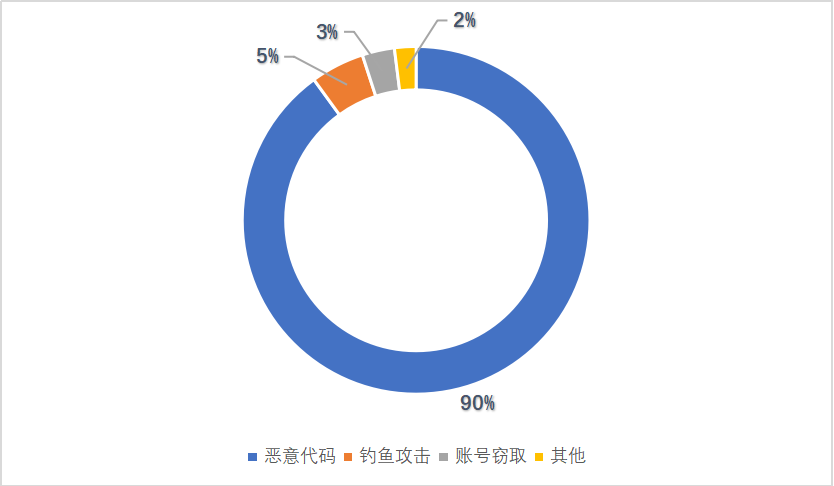

一、整体态势(一)攻击告警态势 2023年2月,国资国企网络信息安全在线监管平台(简称安全监管平台)共监测到中央企业网络安全告警18亿条,环比(上月)增加13%,其中高危及以上告警4.4亿条,占比超过20%。 中央企业排名前三的告警类型分别为漏洞利用、权限获取、信息泄露。 漏洞利用方面:发现漏洞利用攻击行为41万次,尝试利用的安全漏洞主要为SpringBoot未授权访问漏洞、OpenSSL空指针引用漏洞、Redis未授权访问漏洞等。 权限获取方面:发现权限获取攻击行为8万次,主要为Webshell连接尝试、ShellCode、Telnet缓冲区溢出攻击等。 信息泄露方面:发现信息泄露攻击行为7万次,主要为敏感文件读取、Index of数据泄露、Git信息泄露等。(二)安全事件态势 中央企业网络安全事件环比(上月)增加64%,排名前三的事件类型分别为恶意代码、钓鱼攻击、账号窃取。 恶意代码事件:占比90%,主要为木马病毒、Webshell上传类安全事件,涉及255家中央企业单位。 钓鱼攻击事件:占比5%,主要为钓鱼邮件、钓鱼网站类安全事件,涉及19家中央企业单位。 账号窃取事件:占比3%,主要为暴力破解、弱口令类安全事件,涉及10家中央企业单位。二、专题态势(一)APT攻击态势 APT,即“高级持续性威胁”,攻击目标通常为关键行业、关基设施和重大工程。2月,监测发现5家中央企业单位遭到APT组织攻击。其中,某APT组织利用其控制的多个境外机构官方邮箱,向多个中央企业海外业务部门发送具有高迷惑性的钓鱼邮件,中资网安协同企业及时进行了处置闭环。(二)漏洞利用态势 安全漏洞通常指设备或系统在具体实现或安全策略中存在的缺陷,可使攻击者在未授权的情况下访问或破坏系统。2月,监测发现14家央企集团的18个成员单位发生漏洞利用事件。其中,监测发现百余个中央企业网站站点使用的某开发框架存在安全漏洞,可被利用任意发布内容和图片,中资网安及时预警涉及企业,并协助完成漏洞的修复。(三)数据安全态势 数据安全事件常见于数据勒索、涉密或敏感文件窃取、敏感数据泄露等。2月,监测发现22家央企集团的26个成员单位发生数据安全事件。其中,某企业业务系统后台监控页面暴露于互联网,攻击者通过默认口令可访问登录日志,获取网站绝对路径、服务器运行情况、服务器操作日志等敏感信息。该企业在收到中资网安通告后及时关停后台页面,并提高了登录口令强度。