中央企业网络安全态势月报(2023年3月)

2023.04.07

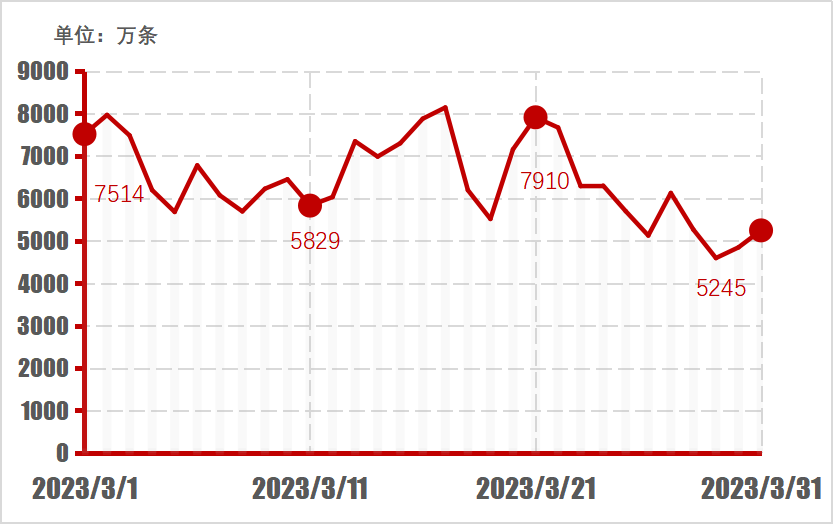

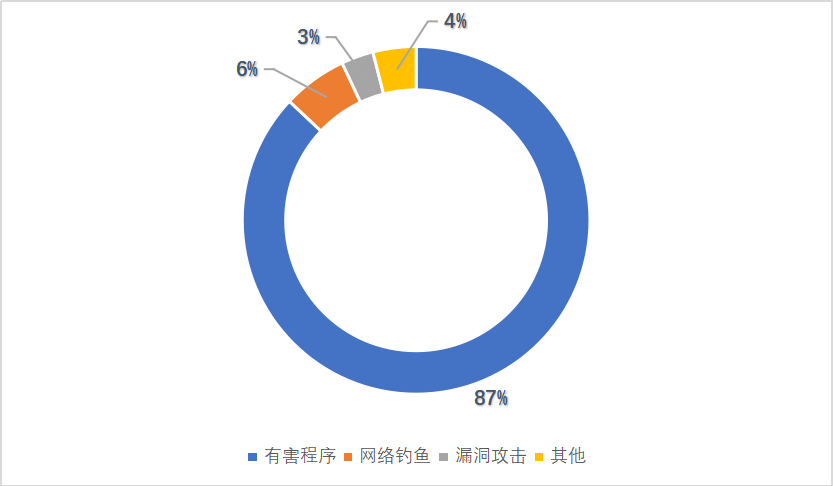

一、整体态势(一)攻击告警态势 2023年3月,国资国企网络信息安全在线监管平台(简称:安全监管平台)共监测到中央企业网络安全威胁告警18亿条,其中高危及以上告警4.5亿条,占比25%。 中央企业排名前三的告警类型分别为漏洞利用、口令暴破、信息泄露。 漏洞利用方面:发现漏洞利用攻击行为47万次,尝试利用的安全漏洞主要为Elasticsearch未授权访问漏洞、Apache Shiro反序列化漏洞、Apache Log4j2远程代码执行漏洞等。 口令暴破方面:发现口令暴破攻击行为12万次,主要为MYSQL暴力破解、HTTP暴力破解、SMTP暴力破解等。 信息泄露方面:发现信息泄露攻击行为10万次,主要为Git信息泄露、SVN信息泄露、index of数据泄露等。(二)安全事件态势 中央企业网络安全事件环比(上月)增加28%,排名前三的事件类型分别为有害程序、网络钓鱼、漏洞攻击。 有害程序事件:占比87%,主要为木马病毒、主机挖矿类安全事件,涉及299家中央企业单位。 网络钓鱼事件:占比6%,主要为钓鱼邮件、钓鱼网站类安全事件,涉及21家中央企业单位。 漏洞攻击事件:占比3%,涉及18家中央企业单位。二、专题态势(一)APT攻击态势 近期,APT组织“蔓灵花”攻击活动活跃,该组织利用控制的多个外国政府机构邮箱,对中央企业海外业务部门开展定向钓鱼邮件攻击,攻击邮件伪造成上述机构与中央企业海外业务部门的正常往来邮件,用以控制企业邮箱或使用邮箱的办公电脑。中资网安及时发现并通知受影响企业,配合企业完成处置闭环。(二)漏洞利用态势 监测发现14家中央企业集团的18个成员单位发生漏洞利用类安全事件。其中,攻击组织利用某财务管理系统0Day漏洞对中央企业发起攻击,企图利用该漏洞上传有害程序并获得系统权限。中资网安第一时间预警涉及企业,并协助完成漏洞的修复。(三)数据安全态势 监测发现攻击者对SQL server服务器开展大范围暴力破解攻击,分析研判此次攻击活动实施者为勒索组织。勒索组织通过登录SQL server服务器上传恶意代码,对企业进行勒索。中资网安实时监测攻击行为,并预警涉及企业。