中央企业网络安全态势月报(2023年7月)

2023.08.10

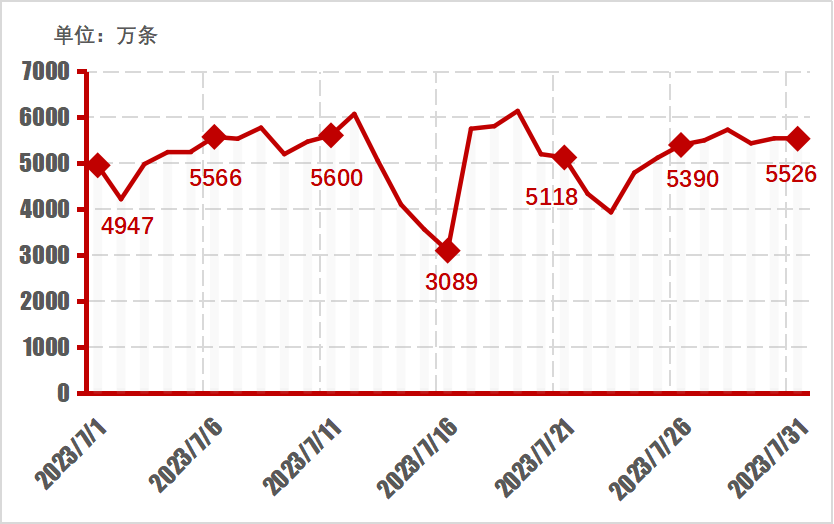

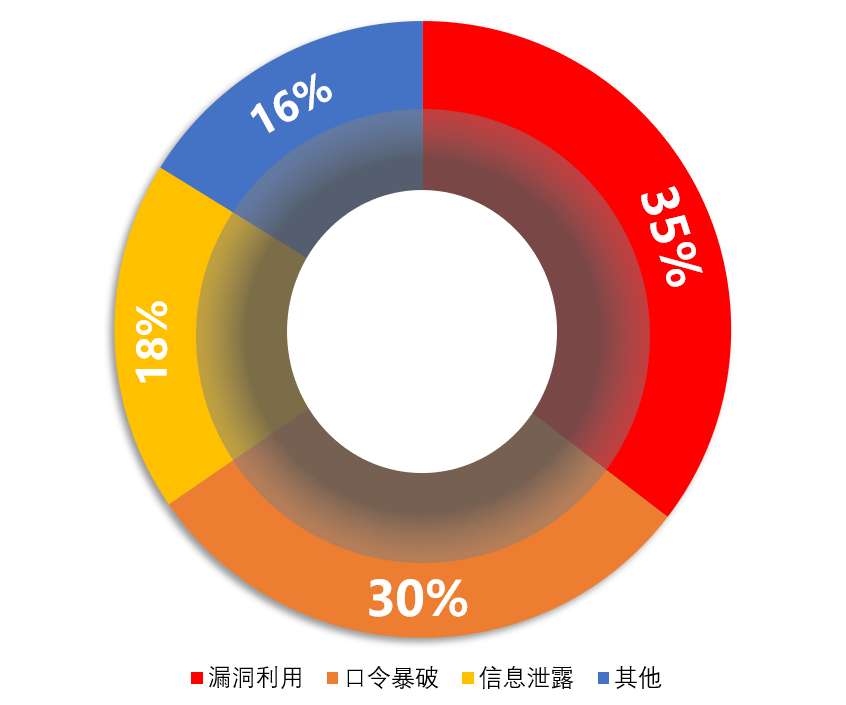

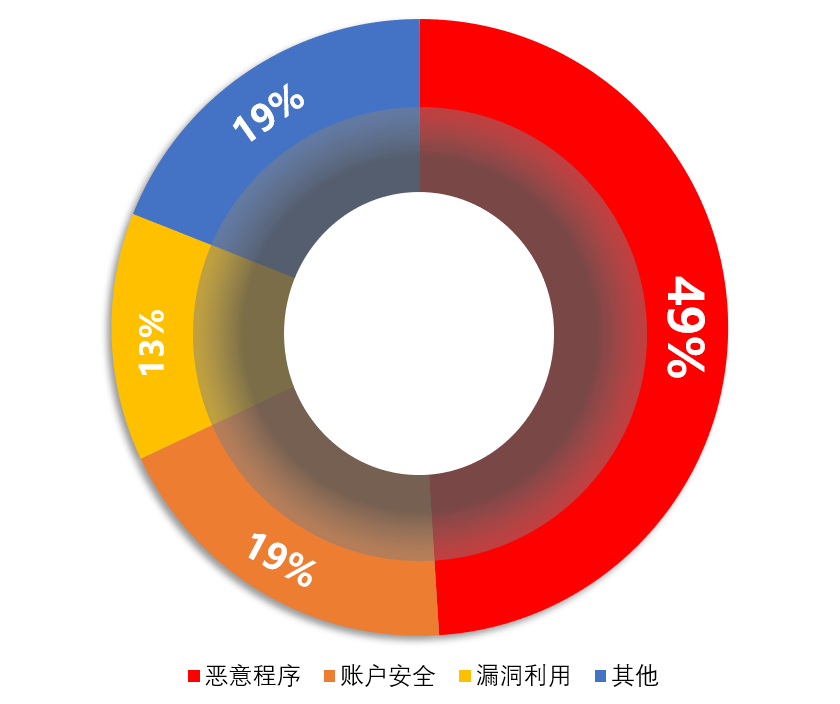

一、整体态势(一)攻击告警态势 2023年7月,国资国企在线监管安全运营中心共监测到中央企业网络安全告警15.9亿条,环比(6月)减少5.9%,其中高危及以上告警1.3亿条,占比8.2%。 中央企业排名前三的告警类型分别为漏洞利用、口令暴破、信息泄露。 漏洞利用方面:发现漏洞利用攻击行为46万次,尝试利用的安全漏洞主要为Apache Log4j2远程代码执行漏洞、XStream反序列化远程代码执行漏洞、Apache php文件后缀解析漏洞等。 口令暴破方面:发现口令暴力破解攻击行为39万次,主要攻击方式为SMB暴力破解、SSH暴力破解、HTTP暴力破解等。 信息泄露方面:发现信息泄露攻击行为24万次,主要攻击方式为Git信息泄露、SVN信息泄露、数据库配置文件泄露等。(二)安全事件态势 中央企业网络安全事件环比(6月)上升8%,排名前三的事件类型分别为恶意程序、账户安全、漏洞利用。 恶意程序事件:占比49.47%,主要为僵木蠕类网络安全事件,涉及113家中央企业单位。 账户安全事件:占比19.21%,主要为邮箱弱口令、代码托管平台弱口令等,涉及61家中央企业单位。 漏洞利用事件:占比13.68%,主要为XXE漏洞、文件上传漏洞等,涉及42家中央企业单位。二、专题态势(一)网络钓鱼态势 7月,中央企业产生钓鱼邮件类攻击告警50余万条。发现攻击者利用多个邮箱给近40家央企集团的8万余个账户发送钓鱼邮件,企图引诱企业员工输入邮件账户口令,中资网安及时发布风险预警,建议中央企业根据预警信息进行封禁,提醒员工加强防范。(二)弱口令威胁态势 7月,中央企业产生弱口令类攻击告警7305万余条,其中包含大量Gitlab、SVN等代码托管平台弱口令、VPN系统弱口令等。通过弱口令账户登录相关系统,可导致企业源代码信息、业务系统敏感信息泄露。建议中央企业加强口令策略、限制访问权限管理。(三)供应链安全态势 7月,监测发现多起供应链安全事件,涉及泛微协同商务系统(E-Cology)、FE企业运营管理平台、宏景人力资源管理系统等第三方框架,包含XXE漏洞、文件上传漏洞、命令执行漏洞等高危漏洞。中资网安第一时间通告漏洞情况,及时预警安全风险。建议中央企业及时更新重要系统安全补丁。